En Londres el metro (Underground) tiene una frase muy famosa: "Mind the gap". Esto, para referirse a tener cuidado con la brecha que hay entre el tren y el andén. Bueno, pues dado que los temas de tecnología y seguridad de la información me apasionan, decidí llamar este blog así: "Mind the Security Gap" a manera de hacer conciencia de los factores que pueden violentar la seguridad. La idea también es compartir de temas relacionados a cine y música. Así es que: always... Mind the Security Gap!

Tuesday, December 27, 2011

ESPECIAL: Preocupa que aún ciberseguridad no se tome en cuenta: expertos b:Secure

En 2011 vimos que los ciberataques proliferaron y cada vez fueron más sofisticados al grado de controlar sistemas y procesos industriales. ¿Te pudieran afectar éstos a ti? Imagina si hackean el sistema de luz y energía, agua, cajeros automáticos, semáforos, tráfico aéreo; que vulneren tu privacidad o la de los tuyos. ¿Suena irreal? Hemos comenzado a ver que esa ‘ficción’ está cada vez más cerca y que la privacidad está siendo amenazada.

Lo que espero del 2012 es que se evangelice más sobre seguridad de la información y tecnología; que se genere más conciencia y que existan más profesionales de seguridad. “Si camina como pato, grazna como pato y hace como pato, podría ser un dragón haciendo un robo de identidad al pato”. ¡Cibercontramedidas contra el lado oscuro del hackeo!

Lo pueden ver completo en B:Secure Magazine. (link abajo)

ESPECIAL: Preocupa que aún ciberseguridad no se tome en cuenta: expertos b:Secure

Tuesday, September 27, 2011

¿Y la Continuidad, apá?

Hoy decidí retomar un tema que fue con el que comencé a escribir en la revista B:Secure Magazine: La Continuidad en los Negocios (BCM). Lo hago también en conmemoración del 26° aniversario del terremoto en México de 1985 y el 10° aniversario de los atentados al WTC en NY; además mi recientemente certificación como CBCP (Certified Business Continuity Professional) **termina comercial** la cual me da la oblligación moral de difundir y transmitir este tema. Hace unas semanas tuve oportunidad de hablar con otros colegas que se dedican a BCM en diferentes giros (Consultoría, Financiero & Bursátil, Tecnología, Retail, Naviera, Carga, Aseguradoras, etc.). Coincidimos en algo todos: La gente ubica incorrectamente a BCM como una responsabilidad que recae más en las áreas de Sistemas/Infraestructura Tecnológica. Ustedes no creen esto, ¿verdad? Si es afirmativo, continuen leyendo; si no, ídem.

En ese 1er artículo, comenté y expliqué que en la triada de seguridad de la información hay 3 atributos: Confidencialidad, Integridad y Disponibilidad. La Disponibilidad puede referirse como el asegurar que la información (incluyendo sistemas) puedan ser accedidos cuando se requiera. Actualmente, la seguridad de la información es un tema que ha tomado mucho más fuerza; sin embargo, muchos esfuerzos se enfocan en Confidencialidad e Integridad. Claro, tenemos una casa a la cual le ponemos cerraduras, pero no tenemos otra casa por si hay un desastre o una contingencia, es incosteable para la gran mayoría.

Algunos escenarios que podemos encontrar en una contingencia que pudiera impactar la Continuidad de  Negocios (y ejemplos):

Negocios (y ejemplos):

- Terremotos (Chile 2010, Haití 2010)

- Inundaciones, Tsunamis (Japón 2011)

- Cortes de energía (New York)

- Bloqueos a instalaciones (Barzón, Paseo de la Reforma 2006 después de elecciones presidenciales)

- Amenazas de bomba (Torre Mayor, Aeropuertos, Reforma 115)

- Incendios

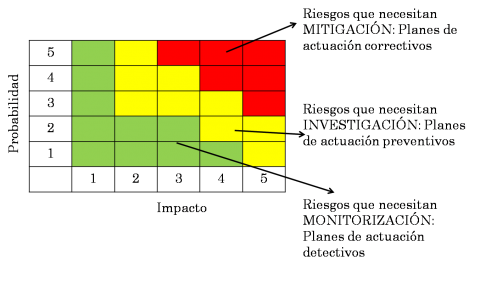

Tenemos una amenaza que explota una vulnerabilidad, y sin un adecuado control, puede haber un impacto negativo en los activos u operación; inclusive en las vidas humanas. Hay diferentes tipos de riesgos:

• Estratégico

• Financiero/Crédito/Mercado

• Organizacional

• Tecnológico

• Operacional/Gente/Eventos/Cadena de suministro

• Legal/Regulatorio/Reputacional

Algo común, es que existen las Falsas Suposiciones: “Mi red y mis datos están seguros”, “No tengo riesgos”, “Tengo copia de la información”, “Mi datacenter está en otro país”, etc.

La continuidad de negocios no es sólo una cuestión de sistemas/tecnología; involucra procesos operativos bien estructurados para saber actuar también. Pero entonces ¿es una labor sólo de TI? Mi opinión es que no. El grupo que da soporte a sistemas e infraestructura tecnológica por si solos, no podrán restaurar los procesos operativos, sino solamente restaurarán los sistemas e infraestructura que per se, no son los procesos operativos. Los sistemas no ayudarán mucho si no hay quién los opere.

¿Qué es necesario para BCM?

• Matriz de Amenazas/Riesgos/Vulnerabilidades

• Calificar y dar prioridades a las exposiciones identificadas

• BIA (Business Impact Analysis) – que ayudará a identificar los impactos por interrupciones en el negocio, así como funciones críticas con base en el tiempo

• Definición de RTO (Recovery Time Objective) y RPO (Recovery Point Objective)

• DRP (Disaster Recovery Procedure)

• Árbol de llamadas (Call Tree)

• Pruebas/Ejercicios – probar los procedimientos de contingencia, ya sean manuales o automáticos; la infraestructura, los sistemas, los sitios alternos, los famosísimos respaldos

Sobre las pruebas y ejercicios de contingencia, lo único que puedo agregar intentando hacer una analogía, es:

“Si compras un paraguas para taparte de la lluvia, es buena idea abrirlo antes y probar que si funcionará.”

Un ejemplo muy sencillo de una Matriz Amenaza/Riesgo/Vulnerabilidad.

RTO & RPO

- RTO - Cantidad de tiempo entre el impacto y cuando el proceso está operando al mínimo nivel aceptable

- RPO - Punto de la última copia de respaldo en el momento del desastre. Cantidad aceptable de pérdida de datos

Es necesario definir los tiempos en que los procesos operativos de una empresa son críticos y comienzan a impactar y a poner en riesgo la operación, e incluso, la supervivencia de la corporación en una contingencia grave.

El Riesgo

El riesgo se acepta, se transfiere, se retiene (todo o parte a través de deducibles) y/o se mitiga (Desafortunadamente, a mucha gente le preocupa la Continuidad de Negocios hasta que pasan por una situación extrema). Una vez que los riesgos fueron identificados, se requiere calificarlos y asignarles una prioridad. Para esto, habrá que apoyarse de herramientas, metodologías y/o especialistas en la materia.

La estratégia de Continuidad de Negocios, será diferente en cada caso dependiendo de muchos factores, como giro, regulación, necesidades e incluso, presupuesto destinado a la misma. Siempre que hablo de este tema, menciono la palabra Resiliencia que antes de que me linchen, sí existe y es definida en el diccionario de la RAE como: Capacidad humana de asumir con flexibilidad situaciones límite y sobreponerse a ellas / Capacidad de un material elástico para absorber y almacenar energía de deformación. Pero entonces, ¿podemos aplicar este concepto al mundo corporativo? Por supuesto. Y las corporaciones deben tener capacidad de resiliencia para en una contingencia, sobreponerse a ésta. Desde luego, require planeación, inversion, tiempo, esfuerzo, pero sobre todo, compromiso de todos los involucrados empezando por la alta dirección. Éste es el 1er paso para el BCM y uno fundamental: el conseguir el compromiso de quienes tomarán decisiones.

Probablemente hayan escuchado el caso en los atentados del 9/11 en el WTC donde una empresa tenía sus datos principales en la torre Norte y sus respaldos en la torre Sur. La estrategia fue pensada en base a que era “imposible” que las 2 torres sufrieran un desastre al mismo tiempo. Los resultados, ya los conocen.

Tratando de tomar esa experiencia para que pueda ayudar a otras compañias, les preguntaría en afán de generar consciencia: ¿Y la Continuidad, Apá?

Nuevamente enfatizó y paradójicamente termino con el 1er paso y el más importante: lograr el compromiso de los involucrados y principalmente de la alta dirección.

Mind the Information Security Gap!

O esta vez cambiaré el slogan por: Mind the Business Continuity Gap!

Alberto Ramírez Ayón, CISM, CISA, CRISC, CBCP

@cyberpostpunkMonday, September 19, 2011

Thursday, August 18, 2011

Star Wars: Retold

Wednesday, July 20, 2011

Friday, July 15, 2011

Monday, July 4, 2011

Tuesday, June 7, 2011

Cibercontramedidas: Life’s A Glitch, Then You Die

B:Secure Magazine ►

Cibercontramedidas: Life’s A Glitch, Then You Die

Monday, May 2, 2011

Un, dos, tres por mí y ¿por todos mis proveedores?

B:Secure Magazine ►

Wednesday, March 23, 2011

Thursday, February 10, 2011

Sarbanes Oxley e IT, una relación que rompe corazones y nervios

B:Secure Magazine ►

Sarbanes Oxley e IT, una relación que rompe corazones y nervios

Wednesday, February 2, 2011

Monday, January 24, 2011

Friday, January 7, 2011

Wikileaks: con un USB y un CD-RW etiquetado como ‘Lady Gaga’ bastó

B:Secure Magazine ►

Wikileaks: con un USB y un CD-RW etiquetado como ‘Lady Gaga’ bastó

Netmedia ►

Wikileaks: con un USB y un CD-RW etiquetado como ‘Lady Gaga’ bastó